摘要:随着着互联网技术的发展,网络投票已经成为一种表达民意的重要调查方式,然而,网络投票作弊行为的愈发猖獗,使得人们不得不为投票结果的可信度画上一个问号。本文分析了网络投票系统作弊的常用技巧及相应的防作弊方法,并针对影响投票系统可信度的各个因素的防作弊完善程度进行评估,试采用自下而上的方法,建立网络投票系统的可信度评估模型。

关键词:网络投票系统;防作弊技术;可信度评估模型

A Study on E-voting’s Anti-cheatingand Reliability Evaluation Model

Shi Yulin1 Liu Zhenxing2

(Beijing University of Posts and Telecommunications School of Software Engineering Beijing 100876)

(www.people.com.cn Beijing 100733)

Abstract With the development of Internet, E-voting has been a popular tool of gathering people’s opinions. However, result from the rampant phenomena of e-voting cheating, people become skeptical about e-voting results. This article analyzed common techniques and corresponding solutions, and assessed the influence factors of system confidence level. In addition, this article also tries to propose a method to assess the confidence of a e-voting system by using “from bottom to top” method.

1. 引言

网络投票作为一种新型投票方式,在当今互联网时代屡见不鲜,它可以打破时间和地域的限制,并且网络投票的数据被直接记录在服务器的数据库中,使得投票结果的计算统计变得极为便捷和迅速。基于以上优点,网络投票在电视节目、网络调查中被广泛应用。然而,普通民众只能看到投票系统上直观的结果显示,而无法真正知道投票系统是如何实现的,并因此对投票结果从未持怀疑态度。事实上,随着网络投票与各种活动利益的联系越发紧密,网络投票作弊现象也逐渐猖獗,作弊行为对网络投票结果产生了巨大影响,造成投票结果远离公平公正。本文试建立网络投票系统的可信度评估模型,评估网络投票结果的可信度。

1.1 网络投票的概念

网络投票就是在网络上进行的投票活动,但和其他类型的投票不同的是:网络投票是建立在网络投票系统上的,而结果完全由程序输出,无需人工参与。这既是网络投票系统的优点也是其缺点,没有了人工的参与,其结果很 可能被黑客利用。 而网络投票系统本身的技术含量并不高,对于连续投票的验证 能力薄弱,只要黑客掌握了原理,就可以轻松地实现连续刷票,对投票结果进行作弊。

1.2 网络投票系统的可信度

网络投票可以拓宽参与人群的范围,被视为表达民意的重要工具。然而,是否参与者越多,投票结果的可信度就越高呢?事实上,因为很多网络投票系统的防作弊措施不到位,各地“网络投票作弊事件”也层出不穷,甚至爆出了评选丑闻,这严重影响了活动的权威性。而不少网站和活动主办方即使采取一定的防恶意刷票手段,对“技术高超”的刷票工具或专业人员也无能为力。

可信度,就是对人或事物可以信赖的程度。是根据经验对一个事物或一件事情为真的相信程度。评估一个投票系统的可信度,重点是要研究系统可信度评估过程中指标系统动态构建、客观赋权、评估模型构建与优化等问题。针对网络投票系统的可信度研究,我们可以这样考虑:一个投票的结果是否可信,主要取决于两点:1)投票个体是真实的;2)投票个体的意愿得到真实表达。如果这两点都能得到较好的保证的话,投票结果的可信度就较高。

2.网络投票系统的特殊性

2.1 网络投票系统的适用范围

随着互联网的飞速发展,网络投票的适用范围越来越广,内容涉及文艺评选、商界人物评选、企业满意度等社会各个领域。网络投票促使民意影响力越来越大,且不说各种选秀娱乐节目,即使是国家政策法规的变动,也受到网络上的公众意见的影响,因此,网络投票已经在各种决策中扮演起举足轻重的角色。然而,由于目前缺乏相关法律对网络投票作弊进行限制管理,所以网络投票作弊现象十分猖獗。利用百度搜索引擎搜索“网络投票公司”,相关条目高达184000多个,作弊者用了社会期待舆情公开公正的心理,通过技术手段钻空子获得利润,这种行为很可能影响和扭曲民意的准确性,同时对政府决策也会造成负面影响,严重损害了社会公信力,其隐藏的漏洞和危害亟待关注。

2.2 HTTP协议本身的无状态性

超文本传输协议是无状态协议。无状态是指协议对于事务处理没有记忆能力。缺少状态意味着如在果后续处理需要前面的信息,则必须重传,这样可能导致每次连接传送的数据量增大,而在服务器不需要先前信息时它的应答就较快。一般而言,一个URL对应唯一的一个超文本资源,HTTP服务器对于不同客户端的同一个URL 的请求也会返回相同的超文本,因此,没有必要记录用户的行为状态。

然而,网络投票是基于HTTP协议的一种简单小型应用,HTTP协议的无状态性让服务器端无法绝对有效地识别客户端的身份,使得制作作弊软件变得非常简单。

2.3 网络投票对投票者唯一身份的验证

网络投票的实现一般是用户通过Web页面在客户端浏览器填写投票表单,然后提交给服务器进行记录处理。记录内容包括,投票者选择项,投票者身份等。为了保证网络投票的公正性和公平性,防止各种作弊刷票行为,需要验证投票者身份信息是否唯一或者是否符合投票资格。对投票者身份进行有效控制的方法一般有要求填写表单的身份证号码字段进行合法性校验、IP地址限制和验证码等。

这些安全性的验证基于应用层的设计,在网络通信层,仍面临一些可能的伪造或者欺诈,如“中间人”攻击,或者在客户端由病毒、蠕虫、木马等恶意程序导致虚假信息。本文所述安全设计均在应用层的安全措施。

3.常见的作弊方法

3.1 人工刷票

目前刷票作弊的操作方式有两种,一种是人工操作,一种是使用程序刷票。对于人工方式,单从技术的角度防范比较难,因为它本身就是人在投票,没有办法区别哪些是网络代理投票公司找人刷的票。而从法律角度,工商部门表示,目前这种网络刷票行为并不在工商的监管范围之内,因为工商法律法规都没有这方面的规定。

3.2 程序刷票

为了使投票结果的统计和分发变得便捷和及时,网络投票系统的数据基本上是记录在数据库里。但由于HTTP 协议本身的缺陷和网络参与者身份确认的复杂性,也使其极易遭受作弊攻击,出现“刷票”行为。目前针对程序投票也有许多防护措施,并且各投票系统也有自己的网络投票作弊检测方法,据北京青年报报道,网上有消息称,在搜狐网上一以“假日制度改革”为主题的网络投票中,投票数在28日凌晨1:15左右被砍掉6万多票!搜狐网回应称,投票系统限定20分钟投一次,若20分钟内重复多次投票则视为无效。虽然这种防止作弊的方法并不一定科学有效,但是也对程序刷票起到了一定的抑制作用。

4.常见的反作弊方法

4.1 身份验证

用户身份验证是安全的第一道大门,是各种安全措施可以发挥作用的前提,常见的身份验证形式有设置登录密码、手机号码验证、身份证号码验证、Email地址验证等。

4.1.1 注册登录

大多数网站投票,都要求注册后才能投票,这样就增加了注册用户的环节,一定程度上增加了刷票的代价,并且可以为每个用户限制一定的投票数量,减少作弊的影响。大家经常见到和使用的是“帐号+密码”的身份验证方式。这种静态密码验证要求用户自己设定一串静态数据,设定完成后,除非用户更改,否则将保持不变。用户在登陆时,输入正确的密码,计算机就为操作者是合法用户,允许操作者进行投票。然而静态密码存在一定的安全性缺点,比如容易被猜测、监听、窃取,或者可以使用字典攻击、暴力破解、木马攻击等方式破解,并不是一种绝对可靠的身份认证方式。

4.1.2 身份证号码验证

在一些较为正式的投票系统中,还会要求用户填写身份证号码进行合法性校验。但是,投票系统一般无法访问公安局真实的居民身份证信息,因此,只能对身份证号码进行格式检查,无法验证其绝对真实性,所以作弊者只要编写程序捏造格式正确的身份证号码,也可以完成刷票。

4.1.3 手机号码验证

在注册过程中,投票系统可能要求用户输入手机号,并向该手机号码发送验证密码,用户输入系统随机发送的密码后,方可完成注册。一般情况下,作弊者难以使用多个手机号码进行验证,因而无法伪造投票个体进行刷票。虽然不能作弊者排除使用他人手机进行验证投票,但这种情况毕竟较少,对投票结果可信度的影响也相对较小。使用手机短信验证的方式,可以提高投票个体的真实程度,确保系统身份认证的安全性,提高投票系统的可信度。手机号码利用向手机号发送短信验证码来验证会员注册,大大降低了非法注册,烂注册的数据。

4.1.4 Email地址验证

Email地址验证和手机短信验证相似,在注册或投票过程中,系统可能要求用户绑定邮箱,并向邮箱发送验证链接或验证码,用户需要进入邮箱获取验证码并在相应页面填写验证后,或者点击验证链接,才能继续注册或投票。一般情况下,单个作弊者不会拥有多个邮箱,即使为了作弊刷票而去申请邮箱,也需要耗费更多的时间和精力,这样使得投票过程更加复杂,作弊者难以在短时间内完成刷票作弊,从而减小对投票结果可信度的影响

4.1.5 预置票据

向符合条件的受众发送预制的“选票”,只有持有票证的人才有资格投票。这种选票一般是利用某种复杂加密算法生成的数字签名,由系统产生并发送给投票者,投票者将自己的选择和数字签名一起返回给投票系统,投票系统进行验证,查看数字签名是否合法。这种方法通过签名和认证的方法来防止不正当的投票行为,防止了非法伪造票据的情况,且对投票数量进行了限制,一人一票的情况抑制了刷票作弊行为。预置票据的一般适用于安全性要求较高、较为重要的投票系统。

4.2 Cookie防护

Cookie是由服务器生成并发送给客户端(一般指浏览器)的一小段文的本信息,并存放于客户端临时文件夹内。通常,投票系统通过在一个特定的页面中加入cookie的方式,不让投票者直接构造投票数据,而是先让投票者访问一个带有cookie的网页后,才能就如后续投票页面。然而,由于Cookie放于客户端的特性,用户可以任意篡改甚至删除,比如作弊者可以从响应消息头中把Cookie取回来,然后在发送数据时在请求消息头域中加入Cookie名和值,就可以反复投票任意数;或者每次投票后将Cookie清理掉,就可以继续投票。这就直接导致了投票软件防作弊的失效,所以Cookie无法应用在安全性要求比较高的场合。

4.3 Session防护

Session是WEB服务器用于保持客户端状态的一种解决方案。因为Session变量存储在服务器上,客户端无法篡改Session变量值,所以可以很好地解决人为清理cookie而刷票的问题。但由于Session有生命周期,当浏览器关闭时或一段时间后,服务器的Session会自动清除,这样,用户只要不断启动多个浏览器窗口即可刷票,或者直接用软件发送HTTP请求进行刷票。

4.4 IP限制

IP限制是一种常用的地区限制策略。最早的IP限制技术是通过检查投票者是否属于投票地区或者投票人是否唯一来实现的。通过服务器获取客户端的IP地址,并记录相关投票信息,从而限制同一个IP的最大投票数量,比如在一天之内,一个IP只能投一票等等。这种技术很快就被破解,作弊者通过代理服务器技术可以直接绕过该限制进行刷票;对于ADSL拨号上网的用户可以轻易更换IP地址。由于动态IP通过断开重拨的方式,获取的新IP地址往往和之前的IP很相近并且投票时间间隔一致,因此可以用算法分析IP地址的变化情况,如果某个IP段在短时间内投票非常频繁,则可以怀疑其是刷票作弊行为,并进行进一步监测。

4.5 验证码技术

4.5.1 图形验证码

网络投票系统为了防止客户端利用特定软件通过重复提交表单信息作弊,往往采用图片验证码技术,在服务器端生成图片验证码信息并通过session来对客户端输入进行认证,只要验证码信息不被客户端作弊软件破解,客户端就无法实施大规模的刷票作弊行为。图片验证码的实施,提高了网络投票作弊的技术门槛,在一定程度上保证了投票的安全。

图片验证码是根据一定的算法随机生成一串数字或符号,生成一副图片,并加入干扰像素,由用户肉眼识别其中的验证码信息,输入表单提交网站验证,验证成功后才能使用某项功能。最常见的验证码主要有以下几种:1)数字型。随机的数字字符串,是最原始的验证码,验证作用微乎其微,现在已经很少使用。2)随机数字图片验证码。随机生成一串数字生成图片,可能加入一些干扰元素,或者调整验证码的颜色,需要利用基本图形图像学知识才能破解。3)由随机数字和随机大写英文字母加上随机干扰像素,并且字符的位置也是随机的,这种验证码较难破解,是目前最常见的验证码类型。4)使用随机生成的汉字作为验证码是目前最新最可靠的图形验证码,汉字字形复杂较难识别,并且输入时较难,虽然可靠性较高,但是影响用户体验,一般应用的比较少。

4.5.2 短信验证

在某些投票系统的投票流程中,还要求用户输入手机号码,或者要求用户以手机短信形式请求包含6位随机数的动态密码,身份认证系统以短信形式发送随机的6位密码到客户的手机上,以此作为投票依据,验证成功之后才允许用户投票。投票系统的短信密码子模块接收系统短信密码生成请求后,根据不同账号、手机号等利用复杂算法生成与时间关联的唯一密码,发送给用户;验证模块负责验证投票用户输入的密码是否正确,并向投票系统反馈验证结果。这种动态验证的方式难以破解,具有较高的随机性和稳定性,能够很好地保证投票的真实可靠。

4.5.3 客户端验证码

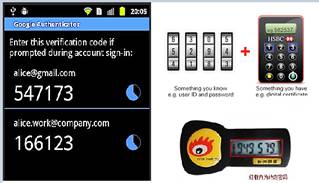

为弥补图形验证码的不足,除了使用短信验证码以外,还有一种客户端验证码的方式。这种方式可以分为硬件方式和软件方式。都是通过一种预置的同步程序,定期生成相应的“随机码”,只有持有该硬件终端或者软件App的客户才能够获得相应的验证码。从而很大程度上提升了安全性。如谷歌帐号登录过程中的“二步认证法”、HSBC的安全钥匙和新浪发行的“新浪微盾”。

4.6 其他技术

4.6.1 Ajax页面无刷新

某些投票系统使用了前端的Ajax技术,当用户提交了投票结果后,页面的投票元素被禁用,因为Ajax技术实现了在不刷新整个页面的情况下,与服务器进行通信,只更新页面的部分内容,所以投票元素被禁用后,不能够被再次点击。比如腾讯网和新浪微博的投票模块,由于整个前端都是动态生成的,导致普通用户很难获得作弊接口。同时,这种技术可以很容易地集成在社区内部的投票模块中,与用户ID绑定,保证对用户的投票数进行限制,减少刷票行为。

4.6.2 MAC地址限制

根据MAC地址在服务器端进行限制,也是一种可行的方法。Mac 网卡的物理地址在世界唯一,我们可以通过网卡的Mac地址(物理地址)来进行锁定电脑,但是作为web程序,很难获取真实的Mac地址,因为现在的很多软件都能制造伪Mac地址,而当我们读取客户端Mac地址时,读取的也是存储于注册表的一个信息,它也是可以进行修改的。再者,对于一人拥有多台设备的情况也无法进行甄别。

4.6.3 动态投票地址

该方法的实现原理是,让每一个访问页面的用户得到一个随机唯一的密钥(key),通过这个key,生成一个投票地址,该地址只能访问一次,使用过后便作废。只要密钥生成算法足够复杂,不被破解,这种投票方法还是较为可靠的。

5.投票系统可信度建模

通过了解网络投票系统防作弊的原理和技巧,可以总结出一个优秀的防作弊投票系统应该具有的特点:1)保证程序的安全性,杜绝SQL注入等程序漏洞;2)由于HTTP协议具有无状态的特性,导致头部信息可以被任意修改伪造,因此应该尽量避免使用HTTP头部信息检测的方法来限制刷票;3)避免依赖判断Cookie信息的方法来限制投票;4)实现一款优秀的基于Session的验证码;5)IP限制结合后台IP段分析,避免用户通过断开重拨的方式切换IP来刷票;6)使用注册用户投票的方式更为可信,用户可以限IP注册,email唯一注册,email验证激活等特性。7)结合新技术,使用动态投票地址、MAC地址限制或Ajax页面无刷新等方法,对投票系统进行维护。其中,IP限制和验证码对可信度的影响较高,如果这两项能做到比较完善的话,可以给网络投票系统的可信度带来较大的提升。

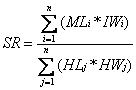

5.1 模型建立

网络投票的结果虽然一目了然,但是其可信度值得商榷。本文试图建立网络投票系统的可信度评估模型,评估一个投票系统的投票结果是否可信,其可信度有多少。因为系统的可信度是一个比较抽象的概念,所以本文试将其转化成直观的等级或数字,从而更加直接的体现投票系统的可信程度。为了实现这一目的,本文试图采取自下而上的分析方法,先对系统各个层次采用的防作弊技术的完善程度进行评估,例如cookie防护、身份验证等,得到这些影响因素的完善程度,然后根据这些因素对可信度影响程度的大小进行加权计算,最终得到能够反映系统可信度的一个评估结果。为了便于理解,应使评估结果落在[0,1]区间中。

对于所有的投票系统,都存在作弊和不作弊的两种可能性,这两者又与作弊的成本相关。一般认为,作弊成本与作弊的收益的比值大小是决定是否进行作弊的理性思考的主要依据,也即单位作弊成本下所获得的作弊收益越大,其作弊的可能性也越大。相反,为了预防作弊,投票系统总是不断提高作弊成本,以使得作弊成本与作弊收益维持在一个相对均衡的区间。例如,一个选举总统的投票系统和一个“早餐吃什么”的养生节目投票系统的作弊收益是不同的,其作弊成本也存在天壤之别。

从这个角度来看,投票系统总是在如上所述的各个方面,采用各种技术、非技术手段加固投票系统、提升作弊成本、预防作弊行为。所以我们可以假设,一个投票系统在如上各个方面都没有防护措施的情况下,其可信度为最低下限值(0),如果该投票系统在如上所述各个方面都做到无懈可击的安全防护,则该系统的可信度为最高上限值(1)。

前文中提到,一个投票的结果是否可信,主要取决于两点:1)投票个体是真实的;2)投票个体的意愿得到真实表达。所以可以按照这两点将相关的因素进行分类:

影响选票真实程度的因素有是否需要投票者注册,身份证验证技术(包括手机号码验证,邮箱验证、身份证号码验证等);

影响意愿真实程度的因素有是否采用cookie防护、session防护,IP限制,验证码技术等。

综上,可以假设

用公式表示为:

(1)

(1)

根据各个影响因素项的完善程度,可以将其评为无、低、中、高四个等级,并为其不同等级分配不同的值,将等级转换成数字以方便计算,如表5-1所示:

|

等级 项 |

完善程度等级 |

|||

|

无 |

低 |

中 |

高 |

|

|

Cookie防护 |

0 |

1 |

2 |

3 |

|

Session防护 |

0 |

1 |

2 |

3 |

|

IP限制 |

0 |

1 |

2 |

3 |

|

验证码技术 |

0 |

1 |

2 |

3 |

|

身份验证 |

0 |

1 |

2 |

3 |

|

Ajax页面无刷新 |

0 |

1 |

2 |

3 |

|

动态投票地址 |

0 |

1 |

2 |

3 |

|

MAC地址限制 |

0 |

1 |

2 |

3 |

表5-1

因数据资料不足,无法推测各因素的对可信度影响权重。根据之前的背景介绍,可假设各个影响因素都被考虑到,但是完成的程度各不相同,可以将各个因素的完善程度划分等级,并为各个等级赋予相应的数值以方便计算评估。如表5-1所示:

不同程度的防作弊措施,对系统的可信度影响程度也不同,如表2所示,对不同程度的防作弊措施赋予对可信度影响不同的权重。

|

影响权重 项 |

对可信度影响权重 |

|||

|

无 |

低 |

中 |

高 |

|

|

Cookie防护 |

0 |

1 |

2 |

3 |

|

Session防护 |

0 |

2 |

3 |

5 |

|

IP限制 |

0 |

2 |

5 |

7 |

|

验证码技术 |

0 |

2 |

3 |

5 |

|

身份验证 |

0 |

1 |

3 |

4 |

|

Ajax页面无刷新 |

0 |

3 |

3 |

3 |

|

动态投票地址 |

0 |

2 |

3 |

4 |

|

MAC地址限制 |

0 |

1 |

2 |

3 |

表5-2

对系统进行评估时,需先针对各个防作弊措施的完善程度进行评估,然后乘以相应的权值,带入公式计算。比如,某投票系统的各防作弊措施完善程度为:cookie防护(低),session防护(中),IP限制(中),验证码技术(高),身份验证技术(中),Ajax页面无刷新(无),动态投票地址(无),MAC地址限制(中)。则对应表1中的数据,得到表5-3:

|

等级 项 |

完善程度等级 |

|||

|

无 |

低 |

中 |

高 |

|

|

Cookie防护 |

|

1 |

|

|

|

Session防护 |

|

|

2 |

|

|

IP限制 |

|

|

2 |

|

|

验证码技术 |

|

|

|

3 |

|

身份验证 |

|

|

2 |

|

|

Ajax页面无刷新 |

0 |

|

|

|

|

动态投票地址 |

0 |

|

|

|

|

MAC地址限制 |

|

|

2 |

|

表5-3

各项完善程度对应的可信度影响权重为:

|

影响权重 项 |

对可信度影响权重 |

|||

|

无 |

低 |

中 |

高 |

|

|

Cookie防护 |

|

1 |

|

|

|

Session防护 |

|

|

3 |

|

|

IP限制 |

|

|

5 |

|

|

验证码技术 |

|

|

|

5 |

|

身份验证 |

|

|

3 |

|

|

Ajax页面无刷新 |

0 |

|

|

|

|

动态投票地址 |

0 |

|

|

|

|

MAC地址限制 |

|

|

2 |

|

表5-4

带入公式(1),得

![]()

由结果可知,由于该投票系统的防作弊措施不够完善,所以其投票结果的可信度较低,只有百分之四十左右。对与该系统呈现的投票结果,公众应持怀疑态度,不能盲目相信。

5.2 模型进化

因为在对投票系统的各方面进行评估时,其完善程度往往难以精确测定,再加上评估者的主观判断因素的存在,造成了评估结果的不确定性。这就需要运用不确定推理方法来处理,简历合理的等级评估模型。在目前常见的不确定性推理方法中,置信度方法和主观Bayes方法都是以概率作为不确定的度量,然而在数据匮乏、信息不清晰以至苹果因素具有不确定性的评估条件下,这两种方法显然是不适用的,因此,需要引入能够处理这种不确定性的评估模型。通过查找资料,本文采用专家评价方法作为减小误差的评估方法,其主要特点是在于利用专家经验和知识。

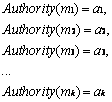

假设有k位专家进行投票系统的可信度评估,每位专家的评估记为mk,每位专家的意见的权威程度权重分配为:

则最终的系统可信度为各专家评估值与其权威程度的乘积的和。

![]() (2)

(2)

现设有3位专家,其权威程度分别为30%,20%,50%,经过对某投票系统的各项影响因素的大致测算后,分别得出以下结果,如表5-5,表5-6,表5-7,所示:

|

等级 项 |

完善程度等级 |

|||

|

无 |

低 |

中 |

高 |

|

|

Cookie防护 |

|

1 |

|

|

|

Session防护 |

|

|

2 |

|

|

IP限制 |

|

|

2 |

|

|

验证码技术 |

|

|

|

3 |

|

身份验证 |

|

|

2 |

|

|

Ajax页面无刷新 |

0 |

|

|

|

|

动态投票地址 |

0 |

|

|

|

|

MAC地址限制 |

|

|

2 |

|

表5-5

|

等级 项 |

完善程度等级 |

|||

|

无 |

低 |

中 |

高 |

|

|

Cookie防护 |

|

|

2 |

|

|

Session防护 |

|

|

2 |

|

|

IP限制 |

0 |

|

|

|

|

验证码技术 |

|

|

|

3 |

|

身份验证 |

|

1 |

|

|

|

Ajax页面无刷新 |

|

1 |

|

|

|

动态投票地址 |

0 |

|

|

|

|

MAC地址限制 |

|

|

2 |

|

表5-6

|

等级 项 |

完善程度等级 |

|||

|

无 |

低 |

中 |

高 |

|

|

Cookie防护 |

|

|

2 |

|

|

Session防护 |

|

|

2 |

|

|

IP限制 |

|

|

2 |

|

|

验证码技术 |

|

|

|

3 |

|

身份验证 |

|

|

2 |

|

|

Ajax页面无刷新 |

|

1 |

|

|

|

动态投票地址 |

0 |

|

|

|

|

MAC地址限制 |

|

1 |

|

|

表5-7

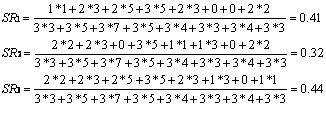

则根据各项对可信度影响权重表(表5-2)进行加权计算,可得:

将

将![]() ,

,![]() ,

,![]() 带入公式(2)中,得

带入公式(2)中,得

![]()

因此,用该方法评估所得的投票系统可信度为 0.41。该方法借助专家知识经验,减小了因个人主观判断而产生的误差,得到的评估结果更加客观可靠。

6.模型应用

据楚天都市报报道,双十一购物狂潮结束后,由于货物激增,各家快递公司都有不同程度的货物延误现象,其中EMS被炮轰得最为严重,甚至有网友声称“EMS到的时候,都快忘了自己买的是什么了”。于是网易微博发起网络投票“你觉得哪家快递该滚出快递界?”投票结果显示,近50%的网友认为EMS是最不靠谱的快递公司,韵达、申通紧随其后,分别占比为15%和9%。这种投票自然会对各个快递公司产生不同程度的影响。那么,这项投票是否可信?网易微博的投票系统是否能够较好地防止网络投票作弊?本文将采用上文中建立的评估模型对网易微博的投票系统进行评估。逐项分析如下:

1)cookie防护:关闭浏览器并清楚cookie后,使用同一账户登录,重新投票失败,系统显示已经投票,不能再次投票。使用不同账户登录,投票成功。Cookie防护等级可评为高。

2)session防护:关闭并重启浏览器后,使用同一用户登录,再次登录投票,投票失败,系统显示已经投票。使用另一账户投票,投票成功。Session防护等级可评为高。

3)IP限制:由于无法了解网易微博的后台机制,不清楚是否采用IP限制技术,暂评级为中。

4)验证码技术:在投票过程中,没有要求用户输入验证码,但在用户注册/登录时,要求输入验证码,验证码技术评级为中。

5)身份验证:网易微博要求投票者注册登录后才能进行投票,且注册过程中需要验证邮箱,并且提供密保问题设置、手机验证安全技术等,身份验证等级可评为中。

6)Ajax页面无刷新:投票后,页面的投票元素被禁用;关闭并重启浏览器后,页面投票元素仍被禁用,无法再次投票。页面无刷新技术评级为高。

7)动态投票地址:无。

8)MAC地址限制:更改本机的MAC地址后,使用另一用户名再次投票,投票成功。且此类非重要投票一般不会对MAC地址进行限制,MAC地址限制评级为无。

由此可得,网易微博投票系统的各项完善程度等级如下:

|

等级 项 |

完善程度等级 |

|||

|

无 |

低 |

中 |

高 |

|

|

Cookie防护 |

|

|

|

3 |

|

Session防护 |

|

|

|

3 |

|

IP限制 |

|

|

2 |

|

|

验证码技术 |

|

|

2 |

|

|

身份验证 |

|

|

2 |

|

|

Ajax页面无刷新 |

|

|

|

3 |

|

动态投票地址 |

0 |

|

|

|

|

MAC地址限制 |

0 |

|

|

|

则结合各项对可信度的影响权重表(表5-2),可得网易微博投票系统的可信度为:

![]() 如果有多名专家参与该系统的可信度评级,可根据专家的经验和知识对各专家评估结果进行加权处理,得到更加权威的评估结果。

如果有多名专家参与该系统的可信度评级,可根据专家的经验和知识对各专家评估结果进行加权处理,得到更加权威的评估结果。

7. 结论

本文针对投票系统可信度评估给出的一种评估方法,是采用自下而上的评估方法,先对基础的影响因素进行考察度量,然后根据各自变量因素与因变量的关系,合理分配权重,进行计算,从而得出评估结果。为了减少因个人主观原因而产生的评估误差,本文还采用了专家评价方法,对评估结果进一步处理,使评估结果更接近客观实际。希望本文能对其他参与建立或评估投票系统的相关人员提供有益的借鉴。

参考文献:

[1]Villafiorita, A., Weldemariam, K., Tiella, R.. Development, Formal Verification, and Evaluation of an E-Voting System With VVPAT[J]. Information Forensics and Security, IEEE Transactions on,2009,44:.

[2]Lichun Chiang. Trust and security in the e-voting system.[J]. EG,2009,6:.

[3]R. Michael Alvarez,GabrielKatz,JuliaPomares. The Impact of New Technologies on Voter Confidence in Latin America: Evidence from E-Voting Experiments in Argentina and Colombia[J]. Journal of Information Technology & Politics,2011,82:.

[4]刘婷,罗茜. 民意的井喷还是民主的闹剧?――对网络投票的民意表达功能的分析[J]. 新闻爱好者,2009,18:110-111.

[5]冯泽涛. 一种基于门限多重盲签名的电子投票方案[J]. 电脑知识与技术,2009,27:7611-7612.

[6]赖春江,苏哲新. 网络投票的作弊原理及综合解决方案[J]. 电视技术,2010,S1:178-179+183.

[7]卢刚,王怀民,毛晓光. 基于认知的软件可信评估证据模型[J]. 南京大学学报(自然科学版),2010,04:456-463.

[8]凌财进. 网络投票作弊机制及其对策的探讨[J]. 科技资讯,2011,19:19.

[9]郭政慧,王岩. 网络投票系统的防注入数据技术探讨[J]. 电脑知识与技术,2006,26:12+17.

[10]Mohamed Al-Ibrahim,Jasem Al-Ostad. The Usability,Creditability and Security of E-voting System in Education Sector[A]. International Economics Development and Research Center(IEDRC).The Proceedings of 2012 3rd International Conference on e-Education,e-Business,e-Management and e-Learning[C].International Economics Development and Research Center(IEDRC):,2012:5.

分享到人人

分享到人人 分享到QQ空间

分享到QQ空间

恭喜你,发表成功!

恭喜你,发表成功!

!

!