美國“截擊”網站24日刊登調查報道,揭秘網絡安全公司——美國賽門鐵克公司發現的一個先進復雜、可以隱形的計算機惡意軟件。這款名為“雷金”(Regin)的惡意軟件正是美英情報部門多年來對歐盟計算機系統進行網絡攻擊所用的技術。綜合新華社電

威力 可隱形竊取用戶密碼

賽門鐵克公司在官方博客中揭秘這一網絡間諜工具的運行機制,把“雷金”的攻擊界定為“多級別威脅”,包括5個環節,每個環節都採取隱藏和加密處理,用戶很難察覺。

根據這家網絡安全商的描述,隻要開始運行“雷金”程序的第一環節,就如同推倒“多米諾”骨牌,隨后的四個環節將依次啟動運行。不過,單看每個環節都不足以分析出整個程序的攻擊目標。隻有掌握全部環節,才能分析程序的真正威脅。

為了讓程序不惹人注意,“雷金”的開發人員顯然費了一番腦筋。即便感染病毒的用戶發現“雷金”的存在,也很難摸清它到底在做什麼﹔即便作為專業網絡安全提供商,賽門鐵克公司現階段也僅能借助破譯樣本文檔分析“多級別威脅”的最后環節,並不掌握這一程序的完整構成。

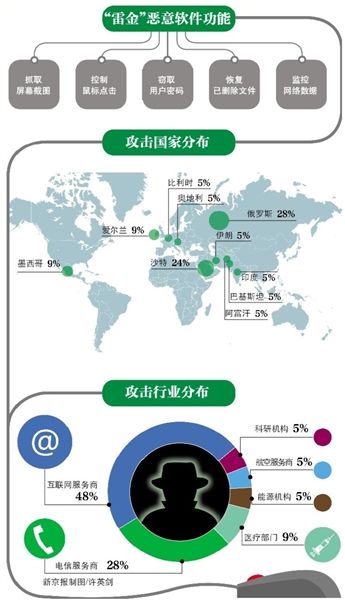

攻擊者可以利用“雷金”抓取屏幕截圖、控制鼠標點擊功能、竊取用戶密碼、監控網絡數據、恢復已刪除文檔。賽門鐵克公司說,“雷金”可能誘導攻擊目標訪問一些知名網站的“山寨版”或者經由網絡瀏覽器自行安裝植入。在一例感染報告中,“雷金”隱藏在雅虎的即時聊天工具“雅虎通”中。

攻擊 全球十國遭惡意攻擊

賽門鐵克公司說,“雷金”與“震網”病毒有類似之處,不過其復雜程度遠超同類軟件。開發這樣的木馬程序需要投入大量時間和資源,可能耗時數月乃至數年。

這家公司說,“雷金”2008年至2011年間首次在互聯網“現身”,不少互聯網用戶“中招”。銷聲匿跡一段時間后,這一軟件於2013年推出“新版本”。

博客介紹,“雷金”攻擊范圍廣,涉及全球多個國家。其中28%的病毒感染出現在俄羅斯,24%出現在沙特阿拉伯。其他受感染國家包括墨西哥、愛爾蘭、印度、阿富汗、伊朗、比利時、奧地利和巴基斯坦。美國迄今沒有出現感染“雷金”的報告。

賽門鐵克公司說,大約一半攻擊出現在屬於互聯網服務提供商的網址中,不過“雷金”的目標應該不是這些互聯網服務提供商,而是它們的用戶。一些電信企業也成為受害者,“雷金”顯然企圖獲取經由這些電信企業網線傳送的用戶通話信息。

來源 精密復雜是國家行為

美國“截擊”網站24日刊登調查報道稱,研究人員認為,鑒於“雷金”精密復雜以及開發設計需要大量時間和資源,這隻能是國家行為。研究人員雖然懷疑“雷金”與美國和以色列曾經用以攻擊伊朗核設施計算機系統的惡意軟件有相像之處,但沒有証據把這個惡意軟件與某個特定國家聯系起來。

“截擊”網站通過採訪知情人士和技術分析指出,“雷金”是美國國家安全局和英國政府通信總部對歐盟以及比利時電信公司進行網絡攻擊的聯合行動的一部分。這些網絡攻擊因去年美國前防務承包商雇員斯諾登的“泄密”而曝光,但有關這些網絡攻擊所使用的具體惡意軟件以前還未曾被披露。

“截擊”網站說,美國國家安全局和英國政府通信總部都對其報道不予置評。

該網站獲取了“雷金”的樣本,可供公眾下載,以便進一步加以研究和分析。該網站還提供由其計算機安全人員所做的簡要技術分析。由於“雷金”是極為復雜的惡意軟件,因此安全人員對它的分析還很粗淺。該網站未來將刊登更多有關“雷金”及其攻擊比利時電信公司的細節。

分享到人人

分享到人人 分享到QQ空間

分享到QQ空間

恭喜你,發表成功!

恭喜你,發表成功!

!

!